Python響應(yīng)對(duì)象text屬性亂碼解決方案

在獲得網(wǎng)頁響應(yīng)對(duì)象res后,使用res.text屬性可以獲得網(wǎng)頁源代碼,但可能出現(xiàn)亂碼!因?yàn)閞equests庫(kù)會(huì)使用自動(dòng)猜測(cè)的解碼方式將抓取的網(wǎng)頁源碼進(jìn)行解碼,然后存儲(chǔ)到res對(duì)象的text屬性中;

但有的網(wǎng)站的編碼格式和requests庫(kù)默認(rèn)的解碼格式()不一樣(比如gbk gb2312是gbk的子集),這時(shí)候就要自己手動(dòng)進(jìn)行解碼,先獲得content屬性,返回的是bytes類型的字符串,再進(jìn)行解碼decode(“網(wǎng)頁的編碼

格式”)

這時(shí)候可能出現(xiàn)新的問題

’gbk’ codec can’t decode byte 0xd0 in position 15264: illegal multibyte sequence

這是因?yàn)橛龅搅朔欠ㄗ址?/p>

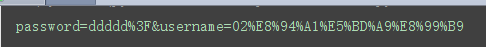

比如網(wǎng)頁中有這種字符

全角空格往往有多種不同的實(shí)現(xiàn)方式,比如xa3xa0,或者xa4x57,這些 字符,看起來都是全角空格,但它們并不是“合法”的全角空格(真正的全角空格是xa1xa1),因此在轉(zhuǎn)碼的過程中出現(xiàn)了異常。

只要字符串中出現(xiàn)了一個(gè)非法字符,整篇文章就都無法轉(zhuǎn)碼。

對(duì)于這種字符,根本不需要,不重要!

解決方法:在解碼時(shí)候指定errors參數(shù),

decode()的函數(shù)原型是decode([encoding], [errors=’strict’]),可以用第二個(gè)參數(shù)控制錯(cuò)誤處理的策略,默認(rèn)的參數(shù)是strict,代表遇到非法字符時(shí)拋出異常;

如果設(shè)置為ignore,則會(huì)忽略非法字符; 如果設(shè)置為replace,則會(huì)用?取代非法字符; 如果設(shè)置為xmlcharrefreplace,則使用XML的字符引用#requests庫(kù)默認(rèn)會(huì)使用自己猜測(cè)的解碼方式將抓取下來的網(wǎng)頁進(jìn)行解碼,然后存儲(chǔ)到text屬性上去;#但在該網(wǎng)站中,編碼方式和默認(rèn)的解碼方式不一樣,就會(huì)產(chǎn)生亂碼,所以要手動(dòng)進(jìn)行解碼,先獲得content再decode()解碼#右鍵查看網(wǎng)頁源代碼,發(fā)現(xiàn)是gb2312編碼,gb2312就是gbk的子集,所以用decode('gbk')

以上就是本文的全部?jī)?nèi)容,希望對(duì)大家的學(xué)習(xí)有所幫助,也希望大家多多支持好吧啦網(wǎng)。

相關(guān)文章:

1. JavaScript實(shí)現(xiàn)簡(jiǎn)單的彈窗效果2. Java commons-httpclient如果實(shí)現(xiàn)get及post請(qǐng)求3. javascript實(shí)現(xiàn)貪吃蛇小練習(xí)4. 我所理解的JavaScript中的this指向5. Vue 實(shí)現(xiàn)對(duì)quill-editor組件中的工具欄添加title6. PHP驗(yàn)證碼工具-Securimage7. PHP單件模式和命令鏈模式的基礎(chǔ)知識(shí)8. 一文帶你徹底理解Java序列化和反序列化9. PHP利用curl發(fā)送HTTP請(qǐng)求的實(shí)例代碼10. js實(shí)現(xiàn)碰撞檢測(cè)

網(wǎng)公網(wǎng)安備

網(wǎng)公網(wǎng)安備